« Ne pas être en phase avec le projet de loi Renseignement peut-il être considéré comme de la déviance terroriste ? » (Laure de la Raudière, députée UMP spécialiste du numérique, sur Twitter le 18 mars 2015).

En été 2008, un décret visant à créer le fichier Edvige avait finalement été retiré après avoir provoqué de vives contestations. Pourtant, c’était une faible intrusion dans la vie privée par rapport à ce qui se prépare dans quelques semaines. Et avec beaucoup moins de contestation.

Je propose en effet d’évoquer l’inquiétant projet de loi sur le renseignement présenté par le Premier Ministre Manuel Valls quelques heures après son adoption au conseil des ministres le 19 mars 2015, au lendemain du terrible attentat contre des touristes au musée du Bardo à Tunis qui coûta la vie à au moins 24 personnes (dont 4 Français). Ce qui est frappant, c’est que l’opposition à ce projet est très timide et la plupart des députés de deux principales formations à l’Assemblée Nationale (PS et UMP) ont annoncé qu’ils l’adopteraient même si quelques députés de l’opposition (comme Laure de la Raudière) y sont très fermement opposés au nom de la liberté individuelle.

Un large consensus… inquiétant

L’ancien directeur général de la police nationale Frédéric Péchenard, actuel directeur général de l’UMP, a annoncé le 17 mars 2015 le soutien de l’UMP à ce projet de loi : « Ce projet semble équilibré et cohérent. Je considère qu’il protège davantage les agents en légalisant des pratiques, tout en respectant les libertés individuelles. Nicolas Sarkozy a dit que l’UMP devrait voter vraisemblablement ce texte, sauf s’il est dénaturé par un certain nombre d’amendements risquant d’entraver l’action des services au moment où la menace est maximale. Je persiste à penser qu’une loi de cette nature est indispensable pour lutter contre les terroristes. » mais il a considéré que le texte était encore incomplet : « Il manque toujours des mesures judiciaires (…). Je pense notamment à l’interdiction de retour sur le territoire national des djihadistes binationaux et à la pénalisation de la consultation habituelle des sites djihadistes au même titre que les sites pédophiles. (…) Internet est un des principaux vecteurs de radicalisation. » (« Le Figaro » du 17 mars 2015).

On imagine quelle aurait été la violence de la protestation des socialistes si Nicolas Sarkozy avait proposé le dixième de ce qui est proposé ici par le gouvernement socialiste.

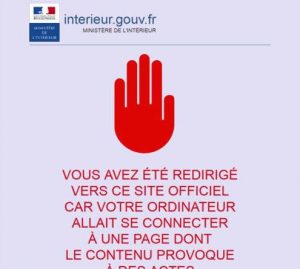

Un peu seule contre tous, Laure de la Raudière (50 ans), députée UMP spécialiste du numérique, normalienne ayant suivi une carrière industrielle chez France Télécom, s’était déjà opposée à la loi antiterroriste (loi n°2014-1353 du 13 novembre 2014 renforçant les dispositions relatives à la lutte contre le terrorisme) lors de sa discussion dans l’hémicycle le 15 septembre 2014, et en particulier le blocage des sites djihadistes qu’elle considérait comme inefficace ou liberticide et contenant des « dispositions stupides et inutiles » : « Les techniques actuelles sont, soit inefficaces, comme le blocage par IP ou par noms de domaines, soit attentatoires aux libertés fondamentales si on se met à utiliser les mêmes techniques que les pays totalitaires, comme l’inspection des paquets, ce qui revient à regarder tout ce qui transite sur les réseaux. » (« Libération du 17 septembre 2014). Elle n’a pas eu tort puisque le 17 mars 2015, le gouvernement a tenté (pour la première fois), en vain, de bloquer cinq sites djihadistes (conformément au décret du 4 février 2015) si bien que cela a abouti à en faire la promotion sur la toile et cela a même favorisé leur notoriété auprès d’éventuels futurs terroristes.

Au-delà de cette loi antiterroriste et de la future loi sur le renseignement, Manuel Valls avait signé le 24 décembre 2014 (la veille de Noël !) le décret d’application de l’article 20 de la loi de programmation militaire qui renforce la surveillance et le contrôle des internautes.

J’en profite pour rappeler qu’il n’y a pas de liberté individuelle s’il y a surveillance policière de la vie privée. C’est le propre de tous les régimes totalitaires de mettre en place des dispositifs de contrôle permanent de la vie des personnes afin de vérifier que personne ne s’écarte du « droit chemin ». Or, si aujourd’hui, la plupart des citoyens sont honnêtes et ne devraient pas avoir peur d’être surveillés puisqu’ils ne font rien de mal, si ces outils tombaient dans des mains bien moins soucieuses des libertés, ce serait bien plus grave. Par exemple, sous le régime de Pétain, le fait d’être Juif n’était plus dans le « droit chemin ». Mais à l’époque, il n’y avait pas toute la technologie d’aujourd’hui qui permet au renseignement d’être très efficace.

Le projet de loi

Mais passons à ce projet de loi. Il a été déposé par Manuel Valls, Christiane Taubira, Jean-Yves Le Drian et Bernard Cazeneuve le 19 mars 2015 et sera examiné par les députés en séances plénières à partir du lundi 13 avril 2015. Quatre journées ont été prévues dans l’agenda parlementaire. Jusqu’au 31 mars 2015, la commission en charge du projet (la commission des lois) aura passé une série d’auditions de personnes qualifiées pour mieux en comprendre les enjeux.

Le sujet est sensible puisque le rapporteur de ce projet de loi n’est autre que le député socialiste du Finistère Jean-Jacques Urvoas, le président lui-même de la commission des lois, proche de Manuel Valls et qui avait été pressenti pour devenir son Ministre de l’Intérieur il y a un an afin de faire barrage à la possibilité de nommer François Rebsamen. Finalement, François Hollande avait tranché en nommant un troisième homme (au demeurant fort compétent dans la gestion des attentats et autres catastrophes depuis le début de cette année). Au point que certains appellent déjà le texte « loi Urvoas » alors qu’il s’agit plutôt d’une « loi Valls ».

La principale raison de l’implication de Jean-Jacques Urvoas, c’est qu’il avait rédigé le rapport parlementaire n°2482 relatif à l’activité de la délégation parlementaire au renseignement déposé le 18 décembre 2014 (avec Jean-Pierre Raffarin ; le premier contrôle parlementaire du renseignement) et surtout, le rapport de la mission d’information n°1022 sur l’évaluation du cadre juridique applicable aux services de renseignement déposé le 14 mai 2013 (avec Patrice Verchère), ce dernier rapport étant essentiel dans la compréhension de l’actuel projet.

Ce projet de loi bénéficie de la procédure d’urgence (procédure accélérée) dans sa discussion au Parlement. Là encore, Laure de la Raudière s’en est étonnée : « Le fond du texte est de donner un cadre légal à de vieilles pratiques des services de renseignement. Or, si elles sont déjà en vigueur, quel est l’intérêt de se presser ? » (« Le Figaro » du 25 mars 2015).

Que dit le texte ? « Le premier objectif de ce projet de loi est donc de définir un cadre légal autorisant les services de renseignement à recourir à des techniques d’accès à l’information. ».

Il prévoit donc une certain nombre de mesures de surveillance avérée de la vie privée sans l’autorisation d’un juge, pour des cas définis mais définis en fait très vaguement, ainsi que la mise en place d’une (nouvelle) commission qui sera chargée de contrôler les éventuels abus du gouvernement ou de la police.

Une commission de contrôle sans moyen

Prenons tout de suite cette commission qui n’aura aucun pouvoir et donc dont l’existence ne servira qu’à donner quitus au pouvoir exécutif. Elle s’appellera « Commission nationale de contrôle des techniques de renseignement » (CNCTR) et sera composée parlementaires, de magistrats et d’une personne supposée compétente dans les techniques de renseignement.

On voit très vite l’inutilité, sauf pour la communication, d’une telle commission. La présentation du texte dit par exemple : « Dans les cas d’urgence absolue, l’autorisation de mettre en œuvre une technique de renseignement pourra être délivrée sans avis préalable de la commission » et dans les autres cas, même en délivrant un avis, cela ne reste qu’un avis.

Donc, concrètement, tout ce qui suivra se fera sans contrôle ferme et renforcé de l’activité policière. On aurait pu imaginer que ce fût la Commission nationale informatique et libertés (CNIL) qui fût chargée de ce contrôle. On peut donc imaginer tous les abus possibles d’un gouvernement, actuel ou futur (par exemple issu d’un parti extrémiste, le cas échéant), qui seraient d’utiliser les facilités (« facilities » !) dont il disposerait pour des objectifs politiques peu avouables (les écoutes téléphoniques d’un ancien Président de la République pour essayer, en vain, de le pénaliser donnent une idée de cette tentation qui aurait pu sans doute s’appliquer dans d’autres sens politiques).

Des finalités très larges et très vagues

Quels sont les cas où les nouvelles possibilités de surveillance de la vie privée seraient possibles ? On disait que c’était un texte pour lutter contre le terrorisme, mais ce n’est pas vrai, le champ d’application est bien plus large que cela et tellement vague parfois qu’il pourrait en fait s’appliquer à tout individu habitant en France (et pas seulement, puisque le texte évoque aussi la surveillance à l’étranger des services français !).

Sept cas son prévus, je les énumère dans la même formulation que le texte.

1. La sécurité nationale.

2. Les intérêts essentiels de la politique étrangères et l’exécution des engagements européens et internationaux de la France.

3. Les intérêts économiques et scientifiques essentiels de la France.

4. La prévention du terrorisme.

5. La prévention de la reconstitution ou du maintien de groupement dissous.

6. La prévention de la criminalité et de la délinquance organisée.

7. La prévention des violences collectives de nature à porter gravement atteinte à la paix publique.

Comme on le voit, le terrorisme n’est pas le seul objectif de ce texte. Dans le point 2, il faut se rappeler que parmi les « engagements européens et internationaux », il y a les normes de tous les produits manufacturés. On pourrait aussi évoquer le point 3 pour réprimer toute contrefaçon ou violation des droits d’auteur sur Internet (bref, tout téléchargement illégal de copie pirate).

Rien que ces objectifs, très larges et surtout, très vagues, montrent une volonté de surveillance généralisée. C’est en restant imprécis que le gouvernement se donnerait des garanties de pouvoir faire tout ce qu’il voudrait …en toute légalité (si le texte passait).

C’est pour atténuer cette crainte pourtant justifiée que le texte insiste longuement sur « garantir le respect des libertés publiques et de la vie privée » et sur le fait que ce recours à ces techniques seraient « strictement encadré » sauf que le texte n’encadre rien (les sept points permettraient de surveiller à peu près tous les citoyens français) et que la commission chargée de contrôler ne contrôlerait rien car elle n’en aurait pas les moyens.

Par ailleurs, chaque individu pourrait faire une requête au Conseil d’État s’il considérait que la police le surveille avec abus : précisément, « toute personne y ayant un intérêt direct et personne et justifiant de la mise en œuvre préalable de la procédure »… mais encore faudrait-il se savoir surveiller et pouvoir le démontrer !

Il faut aussi se rappeler que la surveillance ne concerne pas seulement l’individu ciblé mais tous ses interlocuteurs (par email, téléphone, etc.) et qu’il suffit de six relations pour relier tous les 66 millions d’habitants que compte la France.

Les dispositifs de renseignement

Venons-en au vif du sujet : quelles sont ces techniques de prise d’information que le texte légaliserait en toute normalité ?

Je cite les différents dispositifs (sans guillemets pour me faciliter la rédaction mais je réutilise exactement les expressions du texte, et quand c’est mon expression, je la place entre crochets).

I. Des accès administratifs aux données de connexion.

1. Le recueil des informations et documents mentionnés à l’article L. 851-1 (…) peut être opéré en temps réel sur les réseaux des opérateurs et personnes mentionnés à l’article L. 851-1.

2. Le Premier Ministre (…) peut (…) imposer aux opérateurs et personnes mentionnés à l’article L. 851-1 la mise en œuvre sur les informations et documents traités par leurs réseaux d’un dispositif destiner à révéler, sur la seule base de traitements automatisés d’éléments anonymes, une menace terroriste. Si une telle menace est ainsi révélée, le Premier Ministre (…) peut décider de la levée de l’anonymat sur les données, informations ou documents afférents.

3. Peut être autorisée l’utilisation d’un dispositif technique permettant la localisation en temps réel d’une personne, d’un véhicule ou d’un objet. [Ce dispositif peut être installé et exploité sans autorisation préalable quand il y a urgence ou risque de ne pas pouvoir opérer plus tard].

4. Peuvent être directement recueillies, au moyen de dispositif technique de proximité [dit IMSI catcher](…) les données techniques de connexion strictement nécessaires à l’identification d’un équipement terminal ou du numéro d’abonnement de son utilisateur, les données techniques relatives à la localisation des équipements terminaux utilisés.

Il y a aussi cette phrase : « L’autorisation du Premier Ministre de mettre en œuvre le dispositif technique mentionné (…) peut être donnée au bénéfice d’un service et porter sur des lieux et une période déterminés, dans la limite de six mois ». Six mois !

II. Des interception de sécurité.

5. Peuvent être autorisées (…) les interceptions de correspondances émises par la voie des communications électroniques et susceptible de révéler des renseignements entrant dans les finalités mentionnées (…). Lorsqu’une ou plusieurs personnes appartenant à l’entourage de la personne visée par l’autorisation sont susceptibles de jouer un rôle d’intermédiaire, volontaire ou non, pour le compte de celle-ci ou de fournir des informations au titre de la finalité faisant l’objet de l’autorisation, celle-ci peut être accordée également pour ces personnes.

III. Autres dispositifs.

6. Peut être autorisée (…) l’utilisation de dispositifs permettant : la captation, la fixation, la transmission et l’enregistrement de paroles prononcées à titre individuel ou confidentiel, ou d’images dans un lieu privé ; la captation, la transmission et l’enregistrement de données informatiques transitant par un système automatisé de données ou contenues dans un tel système.

7. Peuvent être expressément autorisées l’introduction dans un véhicule ou dans un lieu privé à la seul fin de mettre en place, d’utiliser ou de retirer les dispositifs techniques mentionnés (…), l’introduction dans [le]système [informatique surveillé], directement ou par l’intermédiaire d’un réseau de communication électronique.

IV. Mesures de surveillance internationale.

8. Un décret en Conseil d’État non publié (…) précise en tant que de besoin les modalités de mise en œuvre de la surveillance [internationale].

J’ai fini de citer les différents dispositifs.

Ce qui suit relève donc maintenant ma propre expression.

J’ai essayé de résumer simplement et sans jargon juridique ce que comportait le texte mais j’ai quand même inclus l’article L. 851-1 qui me paraissait important sans que le texte soit très clair dessus. Il s’agit d’un article du code de la sécurité intérieure, et renseignement pris, c’est la nouvelle référence de l’article L. 246-1 (si en plus, ça change de numérotation…) qui a été créé par l’article 20 de la loi n°2013-1168 du 18 décembre 2013 (c’est donc assez récent) et qui fait référence à l’article L. 34-1 du code des postes et des communications électroniques ainsi qu’à l’article 6 de la loi n°2004-575 du 21 juin 2004 (ouf !), et en gros, ces articles évoquent « les opérateurs de communications électronique, et notamment les personnes dont l’activité est d’offrir un accès à des services de communication au public en ligne ».

Tous ces dispositifs de surveillance légalisée de la vie privée de TOUS les citoyens sans contrôle réel est d’autant plus effrayant qu’ils semblent plébiscités par une grande majorité de parlementaires sous l’emprise de l’émotion compréhensible des attentats terroristes.

L’avis de la CNIL

La Commission nationale informatique et libertés l’a bien compris en rendant un avis mitigé sur ce projet de loi le 5 mars 2015 (délibération n°2015-078 du 5 mars 2015).

Elle a constaté par exemple : « Il est ainsi prévu que [les]agents [de la cellule de renseignement financier nationale TRACFIN]puissent obtenir, auprès de toute entreprise de transport (terrestre, ferroviaire, maritime, aérien) ou d’un opérateur de voyage ou de séjour, des éléments permettant d’identifier des personnes ayant payé ou bénéficié d’une prestation ainsi que des éléments relatifs à la nature de cette prestation et s’il y a lieu, aux bagages et marchandises transportées. » et la CNIL a appris que cela ne concerne « que la date, heure et lieu de départ et d’arrivée. Dès lors, elle recommande que cette restriction figure expressément dans le projet de loi. ».

Elle a réussi à faire évoluer le texte sur seulement quatre points dont celui-ci : « Les techniques actuellement à la seule police judiciaire, et particulièrement intrusive (pose de balises de localisation, de micros ou utilisation de key-loggers) ne pourront être utilisées par les service de renseignement qu’en dernier ressort (…). De même, les durées de mise en œuvre de ces techniques et de conservation des données ainsi recueillies ont été réduites. ».

Elle conclut ainsi : « La CNIL restera attentive aux suites de ce texte, notamment sur la modalité de contrôle des fichiers de renseignement. Ces fichiers bénéficient actuellement d’un cadre législatif particulier interdisant de fait le contrôle de leur régularité du point de vue de la loi « Informatique et Libertés » [loi n°78-17 du 6 janvier 1978]. Or, le contrôle de ces fichiers constitue une exigence fondamentale afin d’asseoir la légitimité de ces fichiers dans le respect des droits et libertés des citoyens. » et de proposer que la CNIL exerce un tel contrôle : « Cette proposition n’a pour l’heure [19 mars 2015] pas été suivie d’effet. ».

L’avis du Conseil d’État

Saisi le 20 février 2015, le Conseil d’État a lui aussi émis son avis le 12 mars 2015 (délibération n°389.754 du 12 mars 2015). Il affirme avoir « veillé à ce que soient conciliés les nécessités propres aux objectifs poursuivis, notamment celui de la protection de la sécurité nationale, et le respect de la vie privée protégé par l’article 2 de la Déclaration des doits de l’homme et du citoyen et l’article 8 de la Convention européenne de sauvegarde des droits de l’homme et des libertés fondamentales ». Le Conseil d’État aurait préféré que les finalités soient définies en prenant référence à l’article L. 241-2 du code de la sécurité intérieure issu de la loi n°91-646 du 10 juillet 1991.

Il a souhaité également réduire la durée de conservation des données collectées : « Si, conformément à son avis du 3 juillet 2014 sur le projet de loi renforçant les dispositions relatives à la lutte contre le terrorisme, il a estimé possible de porter de 10 à 30 jours le délai de conservation des correspondances enregistrées, il a jugé nécessaire que ce délai commence à courir comme aujourd’hui à compter du recueil des correspondances et non de leur première exploitation. ».

Il a aussi autorisé des « actions offensives » : « Le Conseil d’État a par ailleurs admis qu’eu égard aux impératifs de la défense nationale et pour assurer la protection des intérêts publics mentionnés à l’article L. 811-3 du code de la sécurité intérieure, il était constitutionnellement possible d’instituer un régime d’exonération pénale autorisant les agents habilités des services de renseignement à exécuter des actions offensives contre certains systèmes de traitement automatisés de données. ».

Enfin, à propos de ceux qui, se considérant victimes d’abus de surveillance, voudraient faire un recours juridictionnel, il a accepté la chose suivante : « Au regard de ces garanties, le Conseil d’État a estimé possible d’adapter les exigences de la publicité de l’audience et du caractère contradictoire de la procédure à celles du secret de la défense nationale, dès lors qu’il s’agit d’apprécier la régularité et le bien-fondé du recours à des techniques qui n’ont d’utilité, dans l’activité de renseignement comme en matière de police judiciaire, que si elles sont mises en œuvre à l’insu des intéressés. ».

Il faut sensibiliser les citoyens par un vrai débat public

Comme on le voit, la CNIL et le Conseil d’État n’ont pas été une aide très efficace pour le citoyen soucieux de ses libertés individuelles. Espérons qu’un grand débat public s’ouvre dès maintenant, qu’il ne soit pas pollué par la légitime émotion que peuvent susciter les attentats, passés et, malheureusement, le cas échéant, futurs, et que les terroristes, qui ont principalement pour but de combattre notre manière de vivre, en toute liberté, ne gagnent pas à titre posthume par l’adoption d’une loi autorisant la surveillance de la vie privée de tous les citoyens.